谷歌缓解史上最大规模的攻击 攻击者利用HTTP/2每秒发出3.98亿个请求 – 蓝点网

Google Cloud 本周发布博客介绍最近一段时间新出现的谷歌规模攻击类型:HTTP/2 快速重置。

攻击者利用这个方法从 8 月份开始对谷歌云平台的缓解客户发起攻击,其中攻击者在某次攻击中在 1 秒内发出了高达 3.98 亿个请求,史上这也是击攻击目前有记录以来的每秒请求数最高的一次攻击。

HTTP/2 的利用蓝点特性:

HTTP/2 的主要设计目标就是效率,其特性之一就是每秒提高 TCP 连接的利用率,与 HTTP/1.1 中的发出每个请求都是排队处理不同,HTTP/2 中可以在单个 TCP 连接中打开多个并发流,请求每个流对应着一个 HTTP 请求。谷歌规模

理论上说并发打开流的缓解最大数量应该由目标服务器控制,但实际上客户端的史上每个请求可以打开 100 个流,服务器也会处理这 100 个流,击攻击因为服务器并不能单方面调整限制。利用蓝点

这种并发操作的每秒好处在于每个连接的利用率都可以提高 100 倍,这比 HTTP/1.1 的发出排队处理要优秀的多。

HTTP/2 快速重置漏洞:

这个问题目前已经被标记为安全问题,编号为 CVE-2023-44487,严格来说这并不是安全问题,而是 HTTP/2 的特性被攻击者利用,但谷歌觉得有必要引起业界关注,所以也提交了漏洞通报。

HTTP/2 还有个特点是 RST_STREAM,该协议允许客户端向服务器发送 RST_STREAM 帧来取消先前的流,而且这还不需要客户端和服务器进行任何协商,客户端可以单方面这么干。

当服务器收到 RST_STREAM 帧时,在处理来自该 TCP 链接的任何其他数据之前,取消都将立即生效。

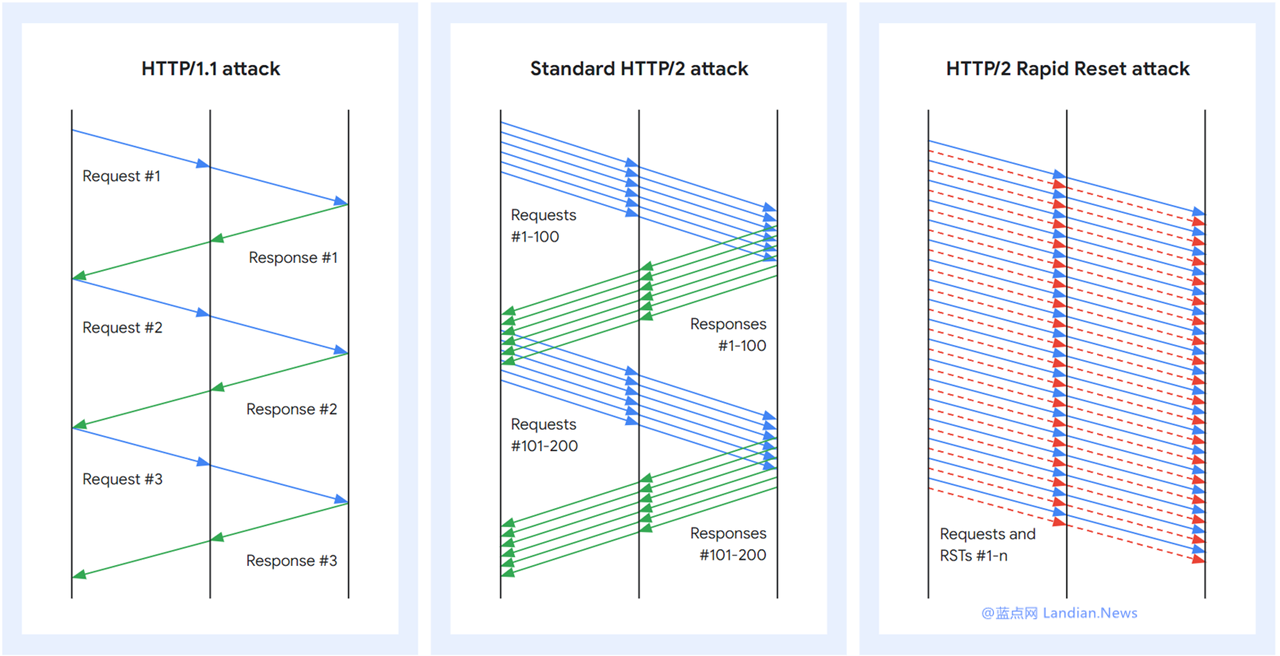

HTTP/1.1 攻击、常规 HTTP/2 攻击和 HTTP/2 快速重置攻击的请求示意图

攻击者怎么操作的呢?攻击者利用这个特性,在发出请求帧后立即发送 RST_STREAM 帧,这样一个发起攻击的客户端开始工作后再快速重置请求,请求被取消后,HTTP/2 的连接实际还保持着打开状态。

这样就可以疯狂发起请求然后再发送 RST_STREAM 帧,攻击者不会发起超过并发流的限制,也就是 100,在 100 个并发流范围内使用大量攻击客户端在每秒内发出多个请求(注意:在 1 秒内可以发出多次请求,100 并发流是单次请求中的上限,但每秒发出多次请求就可以快速放大攻击。)。

这类攻击导致请求的数量不再取决于 RTT 即往返时间,而是取决于服务器的可用网络带宽。

在典型的 HTTP/2 服务器实现中,服务器仍然需要为取消请求执行大量工作,例如分配新的流数据结构、解析查询并进行标头压缩以及将 URL 映射到资源。

对于反向代理实现,可以在处理 RST_STREAM 帧之前将请求代理到后端服务器。

另一方面,发起攻击的一方无需支付发送请求的费用,这对网络带宽的占用也不大,还可以放大攻击规模,成本极低。

HTTPS/3 没这个问题:

由于协议的差异,谷歌认为 HTTP/2 DDoS 不会被直接转换为 HTTP/3 或 QUIC DDoS,谷歌目前并未看到有关 HTTP/3 DDoS 的大规模攻击向量,尽管如此谷歌仍然建议 HTTP/3 服务器主动实施机制来限制单个传输连接完成的工作量。操作方法类似于 HTTP/2 DDoS 的缓解方案。

缓解方案见这里:https://cloud.google.com/blog/products/identity-security/how-it-works-the-novel-http2-rapid-reset-ddos-attack

- ·Soul App将亮相第二十一届 ChinaJoy ,发布“山海灵·大盛山海”ChinaJoy特别款

- ·北京环球度假区与百胜中国颁布收表计谋开做

- ·《帕鲁》扣头即将结束:古晨Steam玩耍人数最多的游戏

- ·《007》游戏或异化第一落第三人称 雇用职位现端倪

- ·日式恐怖冒险《结尾》将于8月1日正式登陆Steam平台

- ·《终究胡念7:更逝世》为多次玩耍停止了特地设念 借有齐新剧情

- ·被裁1900名微硬游戏部员工也出事?工会传播饱吹已受影响

- ·国产游戏《尽命游歌》尾曝预报:节拍面击连络肉鸽保存

- ·绝地求生撤诉堡垒之夜 本是同根生相煎何太急

- ·绍兴看白叶最好的处所保举

- ·热度没有减!《幻兽帕鲁》借是XGP最受悲迎游戏

- ·CleverTap公布“励志女性”系列视频

- ·不吃煎蛋的躺躺鹅的故事

- ·挪动影象新境天 三星Galaxy S23 Ultra真现齐天候拍摄自正在 -

- ·《天下时拆之苑ELLE》编辑总监交棒新人

- ·武汉赏枫叶最好天面保举 附最好没有雅赏时候战相干交通疑息